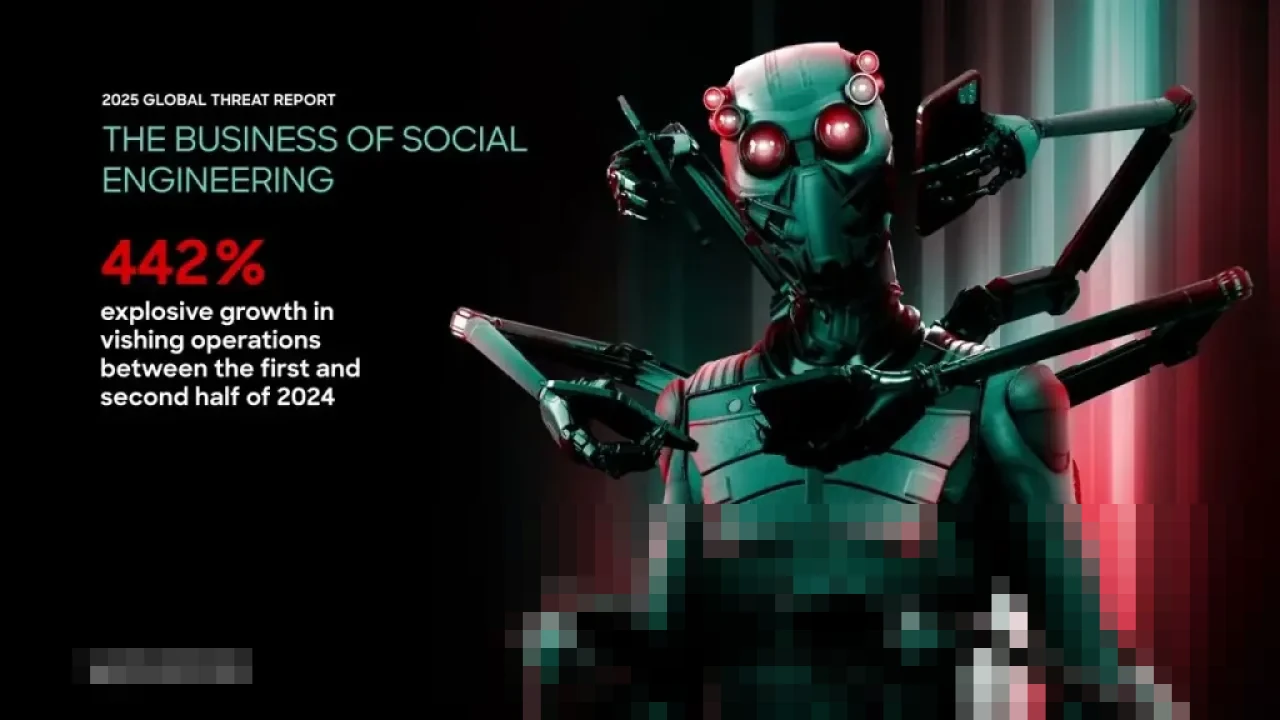

Di tengah kemajuan sistem pertahanan siber yang kian canggih dengan dukungan kecerdasan buatan (AI) dan algoritma kompleks, titik terlemah dalam keamanan perusahaan ternyata masih berada pada faktor manusia. Laporan terbaru CrowdStrike 2025 Threat Hunting Report mengungkapkan tren mengkhawatirkan: para peretas kini kembali beralih ke teknik manipulasi psikologis kuno namun terbukti efektif, yakni voice phishing atau “vishing”.

Data menunjukkan lonjakan signifikan dalam serangan vishing. Pada paruh pertama tahun 2025 saja, jumlah insiden vishing telah melampaui total serangan yang tercatat sepanjang tahun 2024. Jika tren ini terus berlanjut, volume serangan vishing diperkirakan akan meningkat dua kali lipat pada akhir tahun ini. Lonjakan ini menjadi bukti bahwa musuh siber semakin mahir mengeksploitasi kelemahan manusia untuk menembus pertahanan teknologi yang paling ketat sekalipun.

Dapatkan berita menarik lainnya di mureks.co.id.

SCATTERED SPIDER, Aktor Utama di Balik Serangan Vishing

Aktor utama di balik tren peningkatan ini adalah SCATTERED SPIDER, sebuah kelompok eCrime yang dikenal agresif dan canggih. Setelah sempat mereda pada awal tahun, kelompok ini kembali aktif pada April 2025 dengan melancarkan kampanye ransomware yang menargetkan sektor penerbangan, asuransi, dan ritel.

Senjata utama mereka bukanlah kode pemrograman yang rumit, melainkan panggilan telepon ke meja bantuan IT (IT Help Desk) perusahaan. Teknik ini dikenal sebagai Help Desk Social Engineering. Dalam skenario ini, peretas menelepon staf IT perusahaan, menyamar sebagai karyawan sah yang sedang mengalami masalah teknis, dan meminta pengaturan ulang kata sandi atau reset metode autentikasi multifaktor (MFA).

Yang membuat serangan ini sulit dideteksi adalah tingkat persiapan para peretas. Mereka tidak menelepon dengan tangan kosong; mereka sering kali telah memegang data pribadi (PII) target. Ketika staf IT mengajukan pertanyaan verifikasi keamanan, peretas mampu menjawab dengan akurat, bahkan memberikan ID karyawan, tanggal lahir, atau nomor jaminan sosial milik karyawan yang mereka tiru. Begitu staf IT terkecoh dan mereset MFA, peretas mendaftarkan perangkat mereka sendiri, memberikan mereka akses penuh ke jaringan perusahaan seolah-olah mereka adalah karyawan resmi.

Kecepatan Serangan yang Kian Mematikan

Kecepatan operasional SCATTERED SPIDER kini semakin mematikan. Laporan CrowdStrike mencatat bahwa dalam satu insiden di tahun 2025, kelompok ini bergerak dari tahap pengambilalihan akun awal hingga penyebaran ransomware hanya dalam waktu 24 jam. Angka ini 32% lebih cepat dibandingkan kemampuan mereka pada tahun 2024, dan jauh lebih singkat dibandingkan rata-rata waktu 85 jam yang mereka butuhkan pada tahun 2023.

Begitu berada di dalam jaringan, mereka bergerak cepat melalui sistem identitas cloud seperti Microsoft Entra ID. Mereka sering kali menargetkan akun milik staf keamanan atau eksekutif C-suite untuk mendapatkan akses ke dokumentasi jaringan sensitif dan data strategis.

Rekomendasi CrowdStrike untuk Perusahaan

Lonjakan serangan vishing ini menegaskan bahwa alat keamanan tradisional kesulitan membedakan antara karyawan sah dan penipu yang menggunakan kredensial valid. CrowdStrike memperingatkan bahwa pertahanan siber modern harus berfokus pada perlindungan identitas. Rekomendasi utama bagi perusahaan mencakup:

- Penerapan prosedur verifikasi yang lebih ketat bagi tim help desk, seperti validasi visual atau persetujuan manajer sebelum melakukan reset MFA.

- Organisasi didesak untuk beralih ke metode MFA yang tahan phishing (seperti kunci keamanan fisik/FIDO2).

- Menghindari metode MFA berbasis SMS atau telepon yang mudah dimanipulasi oleh taktik vishing ini.